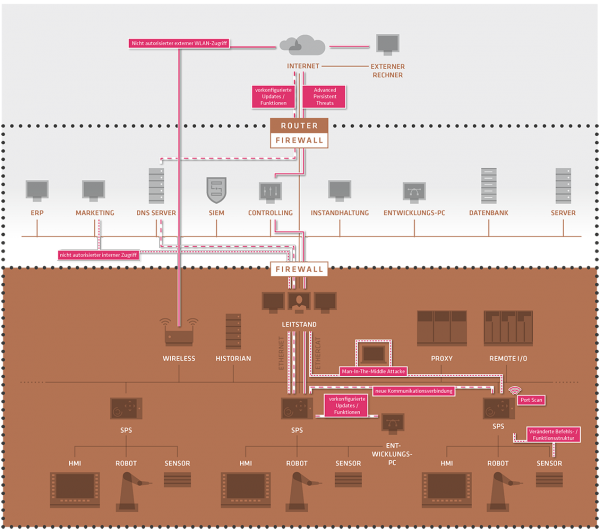

Rhebo Industrial Protector schützt Steuerungs- und Netzleittechnik zuverlässig vor Störungen durch Cyberangriffe, Schadprogramme, technische Fehlerzustände und Manipulation.

Mittels innovativer Deep-Packet-Inspection-Technologie und Anomalieerkennung werden Assets und Kommunikation innerhalb der Netzwerkgrenzen bis auf Wertebene der Telegramme überwacht. Ihnen wird verdächtige Kommunikation in Echtzeit gemeldet und alle Details für die forensische Analyse gespeichert.

So können Sie Störungen erkennen, bevor es zu Ausfällen kommt, Störungen gezielt analysieren, auf technische Fehler reagieren und damit die Gesamteffektivität der Anlagen aufrecht halten.

mehr erfahren...